Use este guia quando precisar mostrar qual conta e usuário final fez uma requisição, produzir relatórios de uso por usuário e investigar ações impróprias. A API MKA1 oferece endpoints públicos de uso, cabeçalhos de correlação de requisição em tempo real e campos de observabilidade vinculados ao usuário. Para detalhes dos endpoints, veja a Referência da API e abra o grupo Usage.Documentation Index

Fetch the complete documentation index at: https://docs.mka1.com/llms.txt

Use this file to discover all available pages before exploring further.

O que está disponível hoje

A borda da API em tempo real e a pilha de observabilidade expõem os seguintes elementos:- As respostas em tempo real incluem

X-Request-ID. - A configuração Kong ativa usa o plugin

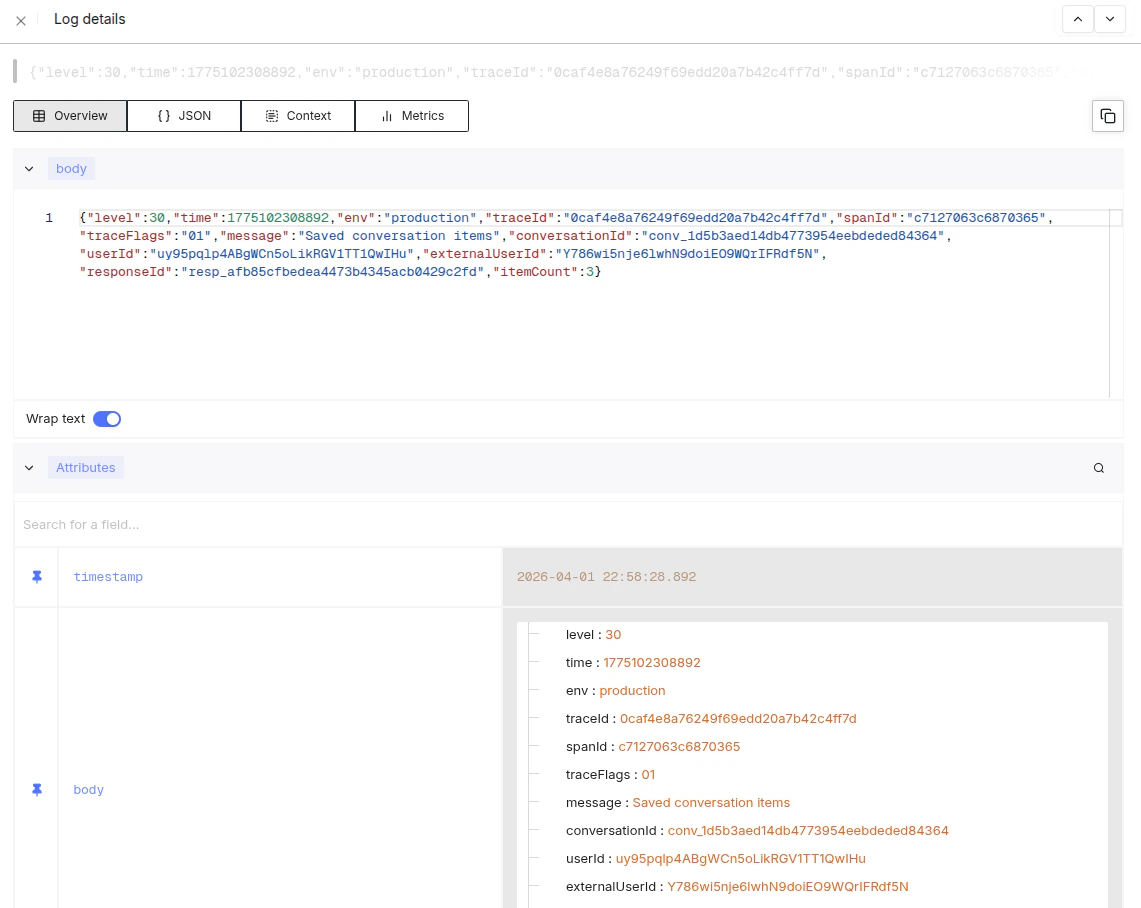

correlation-idcomheader_name: X-Request-ID,echo_downstream: trueegenerator: uuid#counter. - Os logs SigNoz em tempo real incluem

userId,externalUserIdeuserContext. - Os ativos existentes do SigNoz incluem os dashboards

MKLLM Gateway,Guardrail DashboardeSandbox Commands, além das visualizações de logsSandbox Commands 24h,Sandbox Command Errors 24heMKLLM Errors.

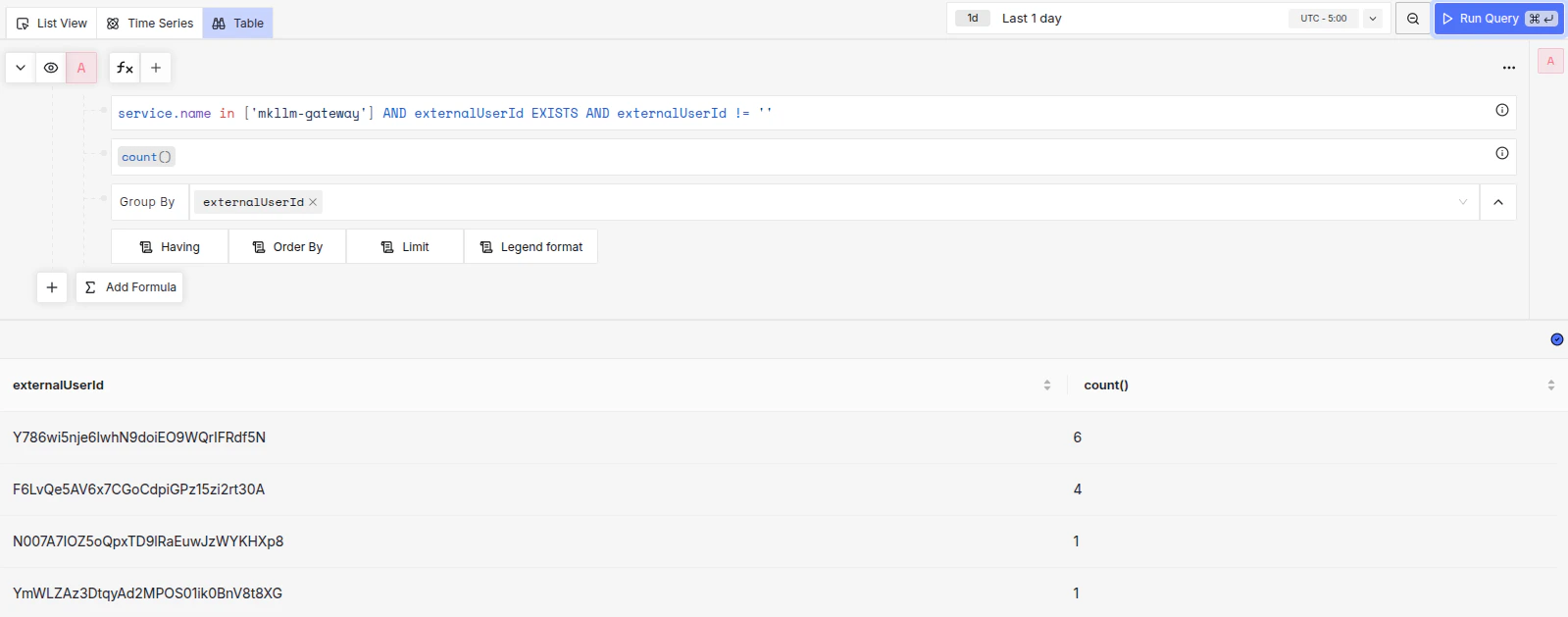

GET /api/v1/llm/responsesretornouX-Request-ID: 0736e48b-3d39-48d8-806c-952c907*****#12GET /api/v1/agentsretornouX-Request-ID: 0736e48b-3d39-48d8-806c-952c90*****#13- Os agregados de 24 horas do SigNoz mostraram valores de

externalUserIdcomodocs-pt-br-usercom14eventos edocs-test-usercom7eventos - Os agregados de 24 horas do SigNoz mostraram valores de

userIdcomodRdj8VeoyuE7P9txS7ZVQ8ixI2*****com63eventos euy95pqlp4ABgWCn5oLikRGV1TT*****com23eventos

Como isso aparece no nosso dashboard

Envie um ID de usuário final estável em cada requisição delegada

Para integrações server-side multiusuário, envie tanto oAuthorization quanto o X-On-Behalf-Of.

É isso que vincula o uso, recursos e logs ao usuário final correto.

X-Request-ID junto com a entrada de log da sua aplicação.

Isso fornece uma chave de junção estável entre a borda da API e a observabilidade downstream.

Consulte relatórios de uso por usuário

Os endpoints públicos de uso suportam filtrosuser_ids e dimensões group_by.

Use-os para relatórios em nível de conta e, em seguida, utilize os logs do SigNoz para investigar um usuário final ou requisição específica.

userIds para os IDs de usuário final do X-On-Behalf-Of.

Por exemplo, a especificação em produção atualmente expõe endpoints de uso para responses, conversations, completions, embeddings, extract, classify e vector stores.

Registre ações como um vocabulário fixo de auditoria

A detecção de uso indevido por usuário e por unidade depende dos seus serviços emitirem eventos de ação consistentes. O contrato de auditoria compartilhado eminfra-resources define os campos obrigatórios:

request_idactor_idunit_idroute_nameactionresource_typeresource_idoutcomepolicy_action

Detecte ações impróprias

Agrupe seus logs e dashboards poractor_id, unit_id, action, outcome e policy_action.

Isso permite responder a duas perguntas diferentes:

- Qual usuário final ou unidade gerou a atividade?

- Quais ações foram negadas, limitadas ou bloqueadas por política?

successdeniedthrottledvalidation_errorpolicy_violation

policy_action são:

warnblockescalate

mkllm-gateway:

- mensagem:

Limiting parallel tool calls to respect max_tool_calls requestedToolCalls: 2allowedToolCalls: 1maxToolCalls: 5responseId: resp_bcc0e8bba9524e8d9c14289c0c6*****

Fluxo prático de investigação

Ao investigar uma requisição suspeita, siga esta ordem:- Comece pelo relatório de uso em nível de conta nos endpoints de uso da Referência da API.

- Restrinja ao usuário final por

X-On-Behalf-OfeexternalUserId. - Use o

X-Request-IDpara correlacionar a requisição exata na borda. - Inspecione os logs do SigNoz para

userId,externalUserId,userContext,route_name,actioneoutcome. - Verifique os dashboards

MKLLM Gateway,Guardrail DashboardeSandbox Commandspara atividades de política ou ferramenta relacionadas.