Utiliza esta guía cuando necesites mostrar qué cuenta y usuario final realizó una solicitud, generar informes de uso por usuario e investigar acciones indebidas. La API de MKA1 te proporciona endpoints públicos de uso, encabezados de correlación de solicitudes en vivo y campos de observabilidad vinculados a usuarios. Para detalles de los endpoints, consulta la Referencia de API y abre el grupo Usage.Documentation Index

Fetch the complete documentation index at: https://docs.mka1.com/llms.txt

Use this file to discover all available pages before exploring further.

Qué está disponible hoy

El borde de la API en vivo y la pila de observabilidad exponen los siguientes elementos:- Las respuestas en vivo incluyen

X-Request-ID. - La configuración activa de Kong utiliza el plugin

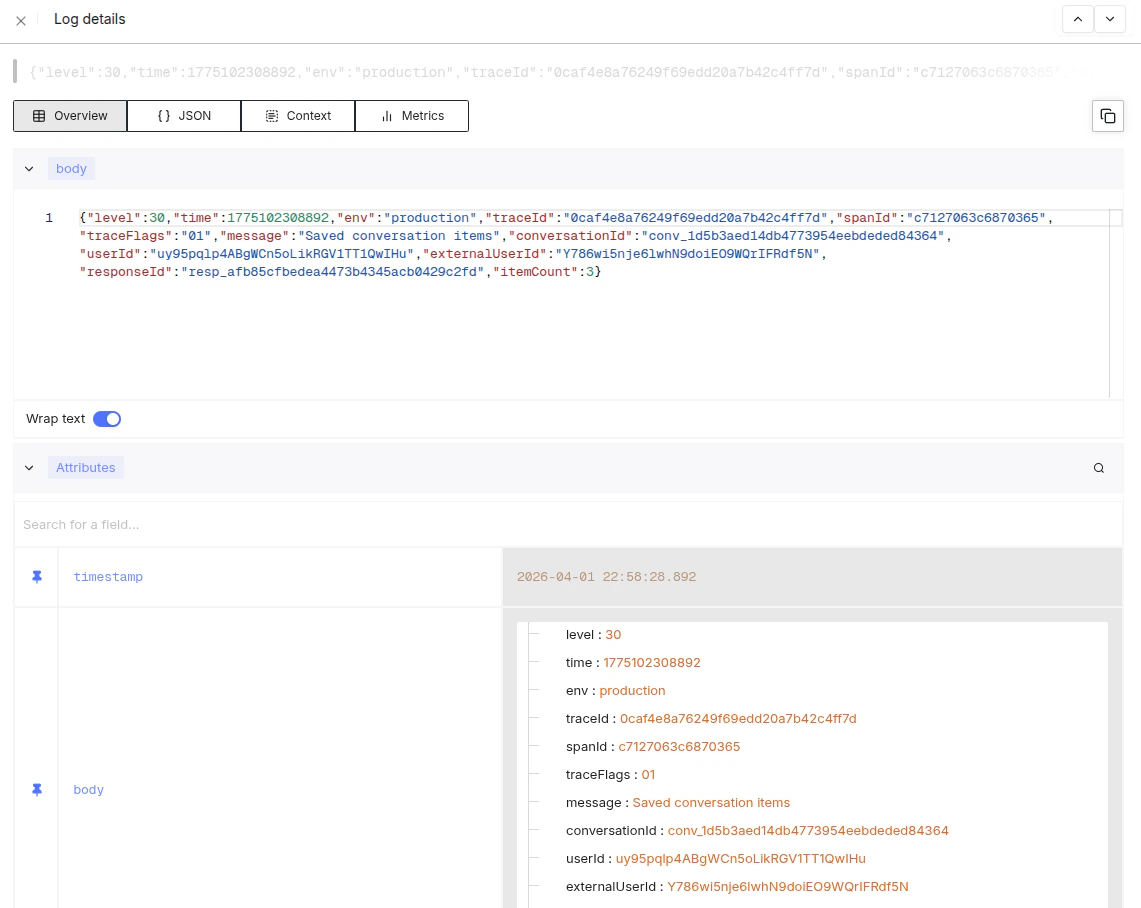

correlation-idconheader_name: X-Request-ID,echo_downstream: trueygenerator: uuid#counter. - Los logs en vivo de SigNoz incluyen

userId,externalUserIdyuserContext. - Los activos existentes de SigNoz incluyen los dashboards

MKLLM Gateway,Guardrail DashboardySandbox Commands, además de las vistas de logsSandbox Commands 24h,Sandbox Command Errors 24hyMKLLM Errors.

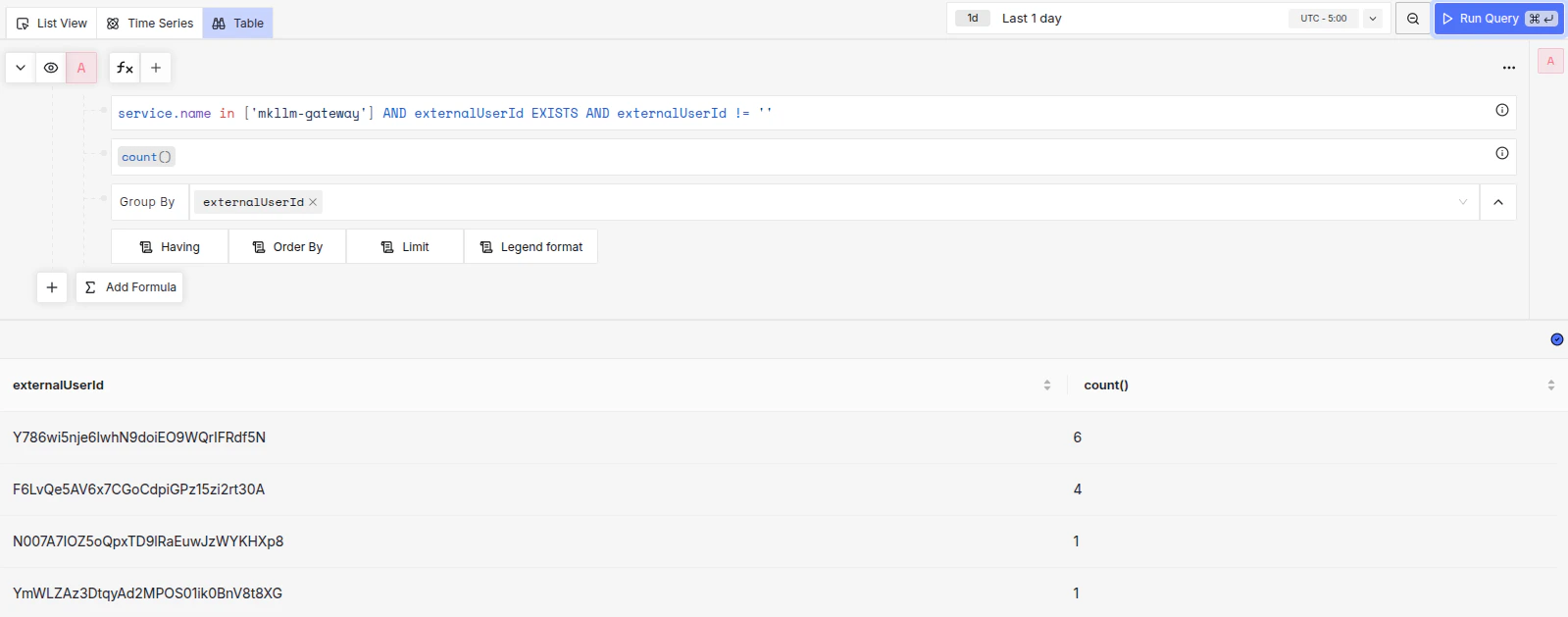

GET /api/v1/llm/responsesdevolvióX-Request-ID: 0736e48b-3d39-48d8-806c-952c907*****#12GET /api/v1/agentsdevolvióX-Request-ID: 0736e48b-3d39-48d8-806c-952c90*****#13- Los agregados de 24 horas de SigNoz mostraron valores de

externalUserIdcomodocs-pt-br-usercon14eventos ydocs-test-usercon7eventos - Los agregados de 24 horas de SigNoz mostraron valores de

userIdcomodRdj8VeoyuE7P9txS7ZVQ8ixI2*****con63eventos yuy95pqlp4ABgWCn5oLikRGV1TT*****con23eventos

Cómo se ve esto en nuestro panel

Envía un ID de usuario final estable en cada solicitud delegada

Para integraciones de servidor con múltiples usuarios, envía tantoAuthorization como X-On-Behalf-Of.

Esto es lo que vincula el uso, los recursos y los logs con el usuario final correcto.

X-Request-ID junto con la entrada de log de tu propia aplicación.

Eso te da una clave de unión estable entre el borde de la API y la observabilidad aguas abajo.

Consulta informes de uso por usuario

Los endpoints públicos de uso soportan filtrosuser_ids y dimensiones group_by.

Úsalos para informes a nivel de cuenta, y luego utiliza los logs de SigNoz para investigar un usuario final o solicitud específica.

userIds para tus IDs de usuario final desde X-On-Behalf-Of.

Por ejemplo, la especificación activa actualmente expone endpoints de uso para respuestas, conversaciones, completions, embeddings, extract, classify y vector stores.

Registra acciones como un vocabulario fijo de auditoría

La detección de uso indebido por usuario y por unidad depende de que tus servicios emitan eventos de acción consistentes. El contrato de auditoría compartido eninfra-resources define los campos requeridos:

request_idactor_idunit_idroute_nameactionresource_typeresource_idoutcomepolicy_action

Detecta acciones indebidas

Agrupa tus logs y dashboards poractor_id, unit_id, action, outcome y policy_action.

Esto te permite responder dos preguntas diferentes:

- ¿Qué usuario final o unidad generó la actividad?

- ¿Qué acciones fueron denegadas, limitadas o bloqueadas por una política?

successdeniedthrottledvalidation_errorpolicy_violation

policy_action son:

warnblockescalate

mkllm-gateway:

- mensaje:

Limiting parallel tool calls to respect max_tool_calls requestedToolCalls: 2allowedToolCalls: 1maxToolCalls: 5responseId: resp_bcc0e8bba9524e8d9c14289c0c6*****

Flujo práctico de investigación

Cuando investigues una solicitud sospechosa, sigue este orden:- Comienza con el informe de uso a nivel de cuenta en los endpoints de uso de la Referencia de API.

- Reduce al usuario final por

X-On-Behalf-OfyexternalUserId. - Usa

X-Request-IDpara correlacionar la solicitud exacta en el borde. - Inspecciona los logs de SigNoz para

userId,externalUserId,userContext,route_name,actionyoutcome. - Revisa los dashboards

MKLLM Gateway,Guardrail DashboardySandbox Commandspara actividad de política o herramientas relacionada.